Peretas sekarang menargetkan dewan dan pemerintah,

Dalam beberapa minggu terakhir, Jaringan komputer Johannesburg ditahan untuk tebusan oleh kelompok peretas bernama Shadow Kill Hackers. Ini adalah kedua kalinya dalam tiga bulan serangan ransomware melanda kota terbesar di Afrika Selatan. Kali ini, Namun, peretas tidak menimbulkan ancaman biasa.

Alih-alih menolak akses kota ke datanya, pemerasan standar dalam serangan ransomware, mereka mengancam akan mempublikasikannya secara online. Gaya serangan ini dikenal sebagai kebocoran, memungkinkan peretas untuk menargetkan lebih banyak korban dalam satu serangan – dalam hal ini warga kota.

Serangan Johannesburg terbaru adalah serangan leakware kedua dari jenis ini yang pernah tercatat, dan serangan serupa akan segera menghantam Australia. Dan meskipun pertahanan serangan siber kita saat ini lebih maju daripada banyak negara, kita bisa terkejut karena cara kerja leakware yang unik.

Rencana serangan baru

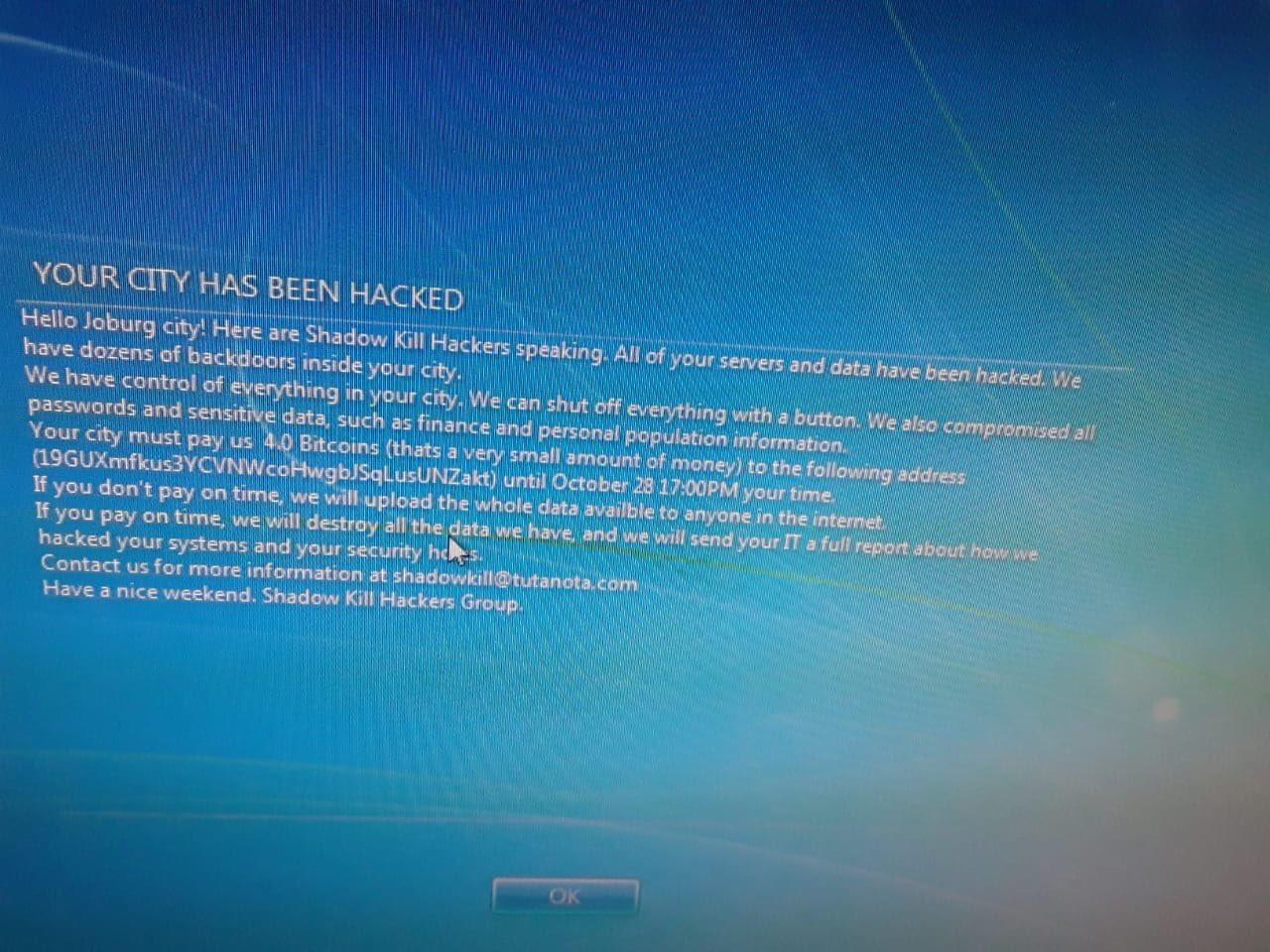

Selama serangan Johannesburg, pegawai kota menerima pesan komputer yang mengatakan peretas telah "mengkompromikan semua kata sandi dan data sensitif seperti keuangan dan informasi populasi pribadi". Sebagai gantinya untuk tidak mengunggah data yang dicuri secara online, menghancurkannya dan mengungkapkan bagaimana mereka melakukan pelanggaran, para peretas meminta empat bitcoin (senilai sekitar A$52, 663) - "sejumlah kecil uang" untuk dewan kota yang luas, mereka berkata.

Pada kasus ini, akses ke data tidak ditolak. Tetapi ancaman merilis data secara online dapat memberikan tekanan besar pada pihak berwenang untuk mematuhinya, atau mereka berisiko merilis informasi sensitif warga, dan dalam melakukannya, mengkhianati kepercayaan mereka.

Kota Johannesburg memutuskan untuk tidak membayar uang tebusan dan memulihkan sistem sendiri. Namun kami tidak tahu apakah data tersebut telah dirilis secara online atau tidak. Serangan itu menunjukkan penjahat dunia maya akan terus bereksperimen dan berinovasi dalam upaya untuk mengalahkan langkah-langkah pencegahan dan pertahanan saat ini terhadap serangan perangkat bocor.

Serangan leakware penting lainnya terjadi satu dekade lalu terhadap negara bagian Virginia, AS. Peretas mencuri informasi obat resep dari negara dan mencoba mendapatkan uang tebusan dengan mengancam akan merilisnya secara online, atau menjualnya kepada penawar tertinggi.

Kapan harus mempercayai kata-kata penjahat dunia maya?

Korban serangan Ransomware menghadapi dua pilihan:bayar, atau tidak membayar. Jika mereka memilih yang terakhir, mereka perlu mencoba metode lain untuk memulihkan data yang disimpan dari mereka.

Jika uang tebusan dibayarkan, penjahat akan sering mendekripsi data seperti yang dijanjikan. Mereka melakukan ini untuk mendorong kepatuhan pada korban di masa depan. Yang mengatakan, membayar uang tebusan tidak menjamin pelepasan atau dekripsi data.

Jenis serangan yang dialami di Johannesburg menimbulkan insentif baru bagi para penjahat. Setelah penyerang mencuri data, dan telah dibayar tebusan, data masih memiliki nilai ekstraktif bagi mereka. Ini memberi mereka insentif duel tentang apakah akan mempublikasikan data atau tidak, sebagai penerbitan itu berarti mereka dapat terus memeras nilai dari kota dengan menargetkan warga secara langsung.

Dalam kasus di mana korban memutuskan untuk tidak membayar, solusinya sejauh ini adalah memiliki yang kuat, cadangan data terpisah dan diperbarui, atau gunakan salah satu kunci sandi yang tersedia secara online. Kunci sandi adalah alat dekripsi yang membantu mendapatkan kembali akses ke file setelah disimpan dengan tebusan, dengan menerapkan repositori kunci untuk membuka jenis ransomware yang paling umum.

Tetapi solusi ini tidak mengatasi hasil negatif dari serangan leakware, karena data “sandera” tidak dimaksudkan untuk diberikan kepada korban, tapi ke publik. Lewat sini, penjahat berhasil berinovasi jalan keluar dari dikalahkan oleh cadangan dan kunci dekripsi.

Serangan ransomware tradisional

Secara historis, serangan ransomware menolak akses pengguna ke data mereka, sistem atau layanan dengan menguncinya dari komputer, file atau server. Ini dilakukan dengan mendapatkan kata sandi dan detail login dan mengubahnya secara curang melalui proses phishing.

Itu juga dapat dilakukan dengan mengenkripsi data dan mengubahnya menjadi format yang membuatnya tidak dapat diakses oleh pengguna asli. Dalam beberapa kasus, penjahat menghubungi korban dan menekan mereka untuk membayar uang tebusan sebagai ganti data mereka. Keberhasilan penjahat tergantung pada nilai yang dimiliki data untuk korban, dan ketidakmampuan korban untuk mengambil data dari tempat lain.

Beberapa kelompok penjahat dunia maya bahkan telah mengembangkan saluran bantuan "dukungan pelanggan" online yang kompleks, untuk membantu korban membeli cryptocurrency atau membantu dalam proses pembayaran uang tebusan.

Masalah dekat rumah

Menghadapi risiko kehilangan informasi sensitif, perusahaan dan pemerintah sering membayar uang tebusan. Hal ini terutama berlaku di Australia. Tahun lalu, 81% perusahaan Australia yang mengalami serangan siber ditahan dengan tebusan, dan 51% dari ini dibayar.

Umumnya, membayar cenderung meningkatkan kemungkinan serangan di masa depan, memperluas kerentanan ke lebih banyak target. Inilah sebabnya mengapa ransomware adalah ancaman global yang meningkat.

Pada kuartal pertama 2019, serangan ransomware naik 118%. Mereka juga menjadi lebih ditargetkan terhadap pemerintah, dan sektor kesehatan dan hukum. Serangan pada sektor-sektor ini sekarang lebih menguntungkan dari sebelumnya.

Ancaman serangan leakware semakin meningkat. Dan saat mereka menjadi lebih maju, Dewan kota dan organisasi Australia harus menyesuaikan pertahanan mereka untuk bersiap menghadapi gelombang baru serangan gencar yang canggih.

Seperti yang diajarkan sejarah kepada kita, lebih baik aman daripada menyesal.

Bitcoin

- Bitcoin,

- Sekarang Anda dapat Menarik dan Menyetor Bitcoin di Aplikasi Tunai

- Biaya BTC adalah AF Murah Saat Ini… Jika Anda Tidak Terburu-buru

- Premi GBTC dan KimChi Mencair

- Amal mengambil uang digital sekarang – dan risiko yang menyertainya

- Apa itu Segmentasi dan Penargetan Pasar?

- GDPR dan Berita Pelanggaran Data:Apakah Anda Siap?

- Mengapa Pemerintah Waspada terhadap Bitcoin

-

Apa itu akun SEKARANG dan haruskah saya membukanya?

Apa itu akun SEKARANG dan haruskah saya membukanya? Akun SEKARANG — atau urutan penarikan akun yang dapat dinegosiasikan — dibuat sebagai celah bagi peraturan perbankan era Depresi Hebat. SEKARANG akun menawarkan bunga atas simpanan pelanggan, tetapi...

-

Cryptocurrency Menjadi Hijau,

Cryptocurrency Menjadi Hijau, dan Mereka Tidak Berhenti Cari tahu mengapa perusahaan crypto beralih ke opsi yang lebih hijau karena mereka ingin tetap berkelanjutan di masa depan dan di atas. Energi Berkelanjutan Akan Mendoro...