Keamanan Bitcoin

Bitcoin aman, tetapi tidak sepenuhnya aman. Protokol bitcoin dirancang agar sulit ditipu, tetapi ada ancaman keamanan teoretis. Bitcoin dibangun dengan mempertimbangkan enkripsi dan salah satu tujuan utamanya adalah menciptakan mata uang yang aman. Tetapi bitcoin tidak sepenuhnya aman, ada beberapa yang relatif transparan, ancaman keamanan langsung ke sistem bitcoin. Yang telah dibilang, serangan pada jaringan bitcoin tidak praktis, sulit, dan tidak mungkin berhasil.

Jaringan Bitcoin sangat aman. Ada kemungkinan serangan terhadap bitcoin yang secara teoritis dapat menimbulkan ancaman keamanan, tetapi bahkan dengan teknologi canggih, semua ancaman ini tidak mungkin (bahkan mungkin tidak mungkin) untuk dieksekusi.Mengapa Menyerang Bitcoin?

Ada sejumlah alasan mengapa seseorang atau kelompok mungkin ingin menyerang jaringan bitcoin; individu mungkin ingin menipu sistem untuk keuntungan finansial, pemerintah nasional mungkin menganggap bitcoin bertentangan dengan kepentingan mereka (atau bahkan ilegal) dan ingin menghancurkannya, sebuah kelompok militan mungkin ingin mengganggu perdagangan di internet, atau investor mungkin ingin menggunakan pengetahuan lanjutan tentang kehancuran bitcoin yang akan datang untuk memanipulasi pasar dan berspekulasi tentang nilai sekuritas yang lebih tradisional (seperti emas atau mata uang nasional).

Meskipun kami tidak mengetahui secara pasti semua kemungkinan penyebab serangan, kita tahu bahwa motivasi untuk menghancurkan sistem meningkat seiring pertumbuhan pasar. Seperti yang akan Anda lihat segera, ancaman keamanan juga menjadi kurang praktis karena komputasi kuantum menjadi lebih berkembang dan tersedia secara luas.

Ancaman Keamanan terhadap Bitcoin

Di Sini, kita akan melihat dasar-dasar dari empat jenis serangan potensial terhadap Bitcoin yang dapat bertindak sebagai ancaman keamanan:Serangan 51%, Serangan Kelenturan Transaksi, Serangan Algoritma Shor, dan Serangan Enkripsi Kunci Publik/Pribadi.

Serangan 51%

Karena protokol bitcoin menentukan bahwa seluruh jaringan menerima rantai blok mana pun yang terpanjang (secara teknis, yang memiliki Proof of Work paling banyak), jaringan dibuat untuk menolak segala upaya untuk mencoba menipu sistem dengan mengirimkan rantai palsu. Tentu, setiap pengguna dapat membuat rantai palsu, tetapi rantai yang sah akan lebih panjang; sangat tidak mungkin satu komputer dapat memecahkan bukti kerja untuk rantai blok palsu sebelum seluruh jaringan lainnya dapat memecahkan bukti kerja untuk rantai yang sah.

Yang telah dibilang, jika ada individu atau kelompok yang memiliki 51% atau lebih dari total daya komputasi dalam jaringan bitcoin, mereka dapat memutuskan rantai mana yang selalu menang. Secara teoretis, ini dapat dilakukan untuk “menggandakan pembelanjaan” bitcoin (yaitu pencurian) atau mematikan jaringan sama sekali.

Dalam skenario pertama, penyerang 51% pertama-tama akan menghabiskan bitcoin mereka, dan kemudian buat rantai blok transaksi palsu yang mengatakan bahwa mereka tidak pernah menghabiskan koin itu sama sekali (berarti mencuri kembali bitcoin yang baru saja mereka habiskan).

Skenario ini tidak mungkin. Bahkan jika beberapa kelompok entah bagaimana mengumpulkan kekuatan komputasi untuk melakukan ini (yang, pada titik ini dalam sejarah bitcoin, berarti perangkat keras dan listrik bernilai jutaan dolar), sangat kecil kemungkinannya bahwa grup tersebut ingin menggunakan serangan 51% untuk merusak sistem yang telah mereka investasikan jutaan dolar secara fisik, fiskal, dan modal komputasi ke dalam. Menimbang bahwa mereka akan mengumpulkan lebih dari setengah dari semua bitcoin yang ditambang menjadi ada, kelompok 51% mana pun akan mendapat untung besar dari penambangan.

Jika penyerang mencuri lebih dari jumlah kecil bitcoin dengan memalsukan rantai blok, itu akan menjadi jelas dengan cepat dan orang-orang akan menjauh dari bitcoin. Ini akan membuat semua kemampuan penambangan penyerang serta keuntungan nontrivial mereka dalam bitcoin tidak berharga. Mengapa mereka ingin menggunakan penipuan dan pencurian yang sangat terlihat untuk melemahkan dan mendevaluasi semua bitcoin yang mereka hasilkan?

Pencurian dengan serangan 51% sangat mirip dengan membeli 51% dari semua tiket lotre dengan harapan Anda akan memenangkan lotre:Anda mungkin akan menghabiskan lebih banyak daripada yang akan Anda menangkan.

Dalam skenario kedua, penyerang 51% akan mengganti rantai pemenang dengan data acak – sedikit string acak dan nol. Setiap penyerang yang melakukan ini dengan memenangkan teka-teki bukti kerja enam kali atau lebih berturut-turut akan menyebabkan kerusakan permanen pada bitcoin – rantai kepemilikan akan terputus dan semua bitcoin akan menjadi tidak berharga.

Skenario jenis ini akan sangat sulit untuk dipertahankan. Penyerang hanya perlu menahan 51% dari total daya komputasi dalam jaringan selama kurang lebih 10 jam (dan berpotensi lebih sedikit). Ini berarti bitcoin perlu mengerahkan tim pengembang sukarelawan untuk membuat dan menerapkan perbaikan untuk sistem dengan hanya beberapa jam untuk menyelesaikan solusinya.

Penting untuk disadari bahwa jenis serangan ini mungkin terjadi, tapi tidak terlalu mungkin. Jumlah daya komputasi yang diperlukan cukup besar, jika tidak dapat diatasi, penghalang bagi pihak-pihak yang jahat.

Di samping itu, kemungkinan serangan langsung seperti itu membingungkan dan harus dianggap sebagai perhatian yang sah. Pada bulan Juni 2013, serangan 51% berhasil dilakukan terhadap Feathercoin, jenis cryptocurrency alternatif. Pada tahun 2014, grup penambangan GHash.io mendekati tanda 51% yang terkenal, tetapi kemudian diturunkan ketika diketahui bahwa mereka menggunakan botnet, membajak komputer orang dengan malware untuk menambang bitcoin dari PC jarak jauh.

Serangan Kelenturan Transaksi

Serangan kelenturan transaksi adalah serangan Denial of Service terhadap jaringan bitcoin – serangan ini memanfaatkan properti transaksi untuk membuat transaksi “mutan” yang dapat digunakan untuk membuat jaringan tetap sibuk sehingga transaksi yang sebenarnya tertunda untuk jangka waktu tertentu. .

Serangan Algoritma Shor

Serangan Algoritma Shor adalah serangan yang menggunakan komputasi kuantum untuk meretas enkripsi kunci publik/pribadi.

Karena cara kerja enkripsi kunci publik/pribadi, jika Anda ingin melihat kunci pribadi seseorang, Anda akan memiliki akses penuh ke pasokan bitcoin mereka. Secara teoretis, Anda dapat menemukan kunci pribadi seseorang dengan menguji setiap kunci yang memungkinkan terhadap kunci publik mereka hingga kunci tersebut berfungsi. Namun, metode trial-and-error ini akan memakan waktu ribuan tahun untuk menyelesaikan superkomputer tercepat.

Algoritma Shor menggunakan komputasi kuantum untuk menemukan faktor prima dari sebuah bilangan bulat. Pengguna jahat dapat menggunakan teknologi ini untuk memanfaatkan cara kunci publik dan pribadi terkait dan menemukan kunci pribadi seseorang dalam hitungan menit.

Ingatlah bahwa komputasi kuantum masih merupakan teknologi yang masih jauh, tetapi badan intelijen (seperti NSA Amerika Serikat dan CGHQ Inggris) sudah mengembangkan implementasi algoritme Shor. Semakin berkembangnya teknologi, itu akan menjadi ancaman yang semakin besar bagi jaringan bitcoin.

Serangan Enkripsi Kunci Publik/Pribadi

Ada beberapa spekulasi bahwa algoritme yang diterapkan untuk menghasilkan angka acak dalam enkripsi kunci publik/pribadi tidak benar-benar acak. Jika klaim ini valid, akan ada banyak peluang bagi pengguna jahat untuk mengeksploitasi enkripsi kunci publik/pribadi, dan dengan demikian merusak keamanan jaringan bitcoin.

Bitcoin

-

Bitcoin Berlian Dijelaskan

Bitcoin Berlian Dijelaskan Semua yang Perlu Anda Ketahui Tentang Bitcoin Diamond Bitcoin melakukan garpu keras lainnya, koin yang dibuat kali ini adalah Bitcoin Diamond. Percabangan terjadi pada ketinggian balok 495866. [1] ...

-

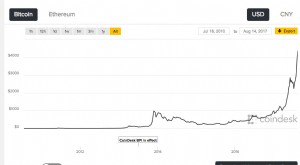

Nilai Bitcoin

Nilai Bitcoin Nilai Bitcoin telah berfluktuasi sejak pertama kali dibuat pada tahun 2009. Nilai Bitcoin berkisar dari $0,10 hingga lebih dari $7, 000.00 sejak didirikan. Nilai Bitcoin 2015 :Antara sekitar $200 ...